ACM CCS、NDSS、IEEE S&P以及USENIX Security是久负盛名的信息安全四大顶级u学术会议,专注于收录全球科研机构和科技企业在网络信息系统安全、隐私保护及应用密码学领域的最新前沿进展。会议投稿量很大,录用率一般维持在15±3%左右,所收录论文含金量很高,通常代表了当前各研究方向在全球范围内的最高学术水平,一直受到学术界和工业界的高度关注。

近期,计算机系信息安全与密码研究所(IISeC)谷大武教授领导的LoCCS团队在高效零知识证明、隐私集合计算、区块链可扩展性、密码程序敏感数据保护等方向所取得的最新研究成果分别被ACM CCS 2022、USENIX Security 2022、NDSS 2022、IEEE S&P 2022全文录用/发表。下面对相关成果进行简要介绍:

题目:VOProof: Efficient zkSNARKs from Vector Oracle Compilers

作者:张云聪、Alan Szepieniec、张韧、孙士锋、王更、谷大武

论文简介:zkSNARK是一种简洁、非交互的零知识证明,它使得一个证明者可以向验证者证明某陈述的正确性,而无需泄露任何其他信息。简洁性和非交互性赋予zkSNARK广阔的应用空间,其被广泛应用于区块链的隐私保护和扩容、可验证计算、代理计算、匿名凭据等。与此同时,zkSNARK的构造却变得越来越复杂,通常涉及到多种密码学工具、代数工具及计算理论的综合运用,协议的描述也愈加繁琐。这些问题给zkSNARK的设计和实现带来诸多弊端:(1)难以评估代码实现的安全性,(2)难以对各种不同的zkSNARK进行有效比较,(3)难以对现有方案进行分析和优化等。

本文旨在简化zkSNARK的协议设计,进而优化提升zkSNARK的性能。近期,Benedict等人提出了一套zkSNARK的构造流程,将zkSNARK的构造分解为三步,其中第三步将密码学工具的使用与算法的其他方面解耦,从而在一定程度上简化了zkSNARK的构造。受此启发,我们提出了一套新的构造zkSNARK的流程,称为VOProof方法(如图1所示)。该方法的核心是我们新引入的Vector Oracle(VO)协议,基于该协议我们成功将“多项式协议的构造”这一步中的代数技巧与协议逻辑解耦,从而大幅降低了zkSNARK模块化设计的复杂度,并揭示出一些新的优化方法。作为VOProof的应用实例,我们进一步针对三种电路算术化模型——R1CS、HPR和PLONK——分别提出了一个VO协议,并分别将其编译为zkSNARK。此外,我们用Python对VO协议到zkSNARK的编译器进行了编程实现,并利用该编译器得到了三个zkSNARK的代码。与已有工作相比,我们的zkSNARK协议在证明大小以及验证的效率上均有显著提升(如图2所示)。该工作由上海交通大学和秘猿科技合作完成,第一作者为孙士锋副教授和谷大武教授共同指导的网络空间安全学院博士生张云聪,目前论文已被ACM CCS 2022正式录用。

图1. 利用VOProof方法构造zkSNARK的流程

图 2. 基于VOProof方法构造的zkSNARK与现有方案的性能比较

题目:Shuffle-based Private Set Union: Faster and More Secure

作者:贾琰雪,孙士锋,周红生,杜佳骏,谷大武

论文简介:隐私集合计算是一种用于构建复杂协议的基本计算任务,其允许参与者在不泄露各自输入集合的前提下获得集合运算结果。隐私交集计算和隐私并集计算是两类典型的隐私集合运算。类似于隐私交集计算,隐私并集计算在实际中也存在广泛的应用场景。例如,两个机构可以在不透露各自IP地址黑名单的情况下通过隐私并集计算协议得到联合IP地址黑名单。然而,已有最优工作依然无法满足实际中对大规模数据集的计算需求,而且未曾考虑针对不对等数据集(即数据集的大小相差过大)的并集计算。此外,我们发现已有工作利用分桶技术提高协议可扩展性的方法存在隐私泄露问题。

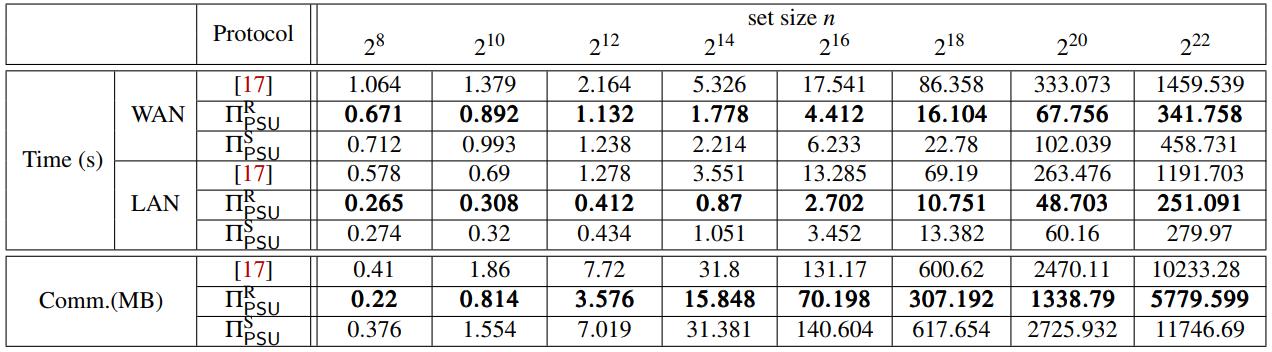

针对上述问题,本文旨在设计高效、安全的两方隐私并集计算协议。基于轻量级对称密码技术,我们提出了两个“对偶”的高效隐私并集计算协议,摆脱了以往大多数工作对高消耗非对称密码工具的依赖,从而可广泛应用于大规模的对等数据集。同时,这两个“对偶”协议遵从“繁重计算作用于小数据集”的设计原则,从而可灵活运用于数据集不对等的应用场景。此外,我们在基于模拟的证明机制下分析了所提协议的安全性,并针对不同规模的数据集进行了性能测试。与当前最优工作相比,我们所设计协议(1)在效率方面得到4 - 5倍的提升(如图3所示);(2)在安全性方面,从根本上避免了分桶扩展技术所带来的隐私泄露问题。该工作由上海交通大学和美国弗吉尼亚联邦大学合作完成,第一作者为孙士锋副教授和谷大武教授共同指导的计算机系博士生贾琰雪,目前论文已被USENIX Security 2022正式录用。

图3. 本文工作与当前最优工作在运行时间(广域网、局域网)和通信量两方面的对比结果

题目: Shaduf: Non-Cycle Payment Channel Rebalancing

作者: 葛钟慧、张奕、龙宇、谷大武

论文简介:链下通道是提高区块链可扩展性的一种有效方案。一个通道容纳两个节点在预存链上金额至通道后,在通道内进行交易而无需广播交易至链上。在通道连接形成的网络中,没有通道建立的两个节点可通过网络中的路径完成链下支付。然而,节点面临通道内金额耗尽的问题。若金额耗尽,则节点无法在通道内发起交易,同时网络中经过此通道的交易也会失败,进而降低链下网络的吞吐量。在已有通道再均衡方案中,节点可在链下将其他通道内的金额移至耗尽的通道,但要求(1)具有再均衡需求的节点在网络中组成有向环,(2)可均衡的金额仅为环上节点需求的最小值,(3)依靠一个领导者来收集再均衡需求,且再均衡的完成需要环上所有节点的配合,实用性很低。

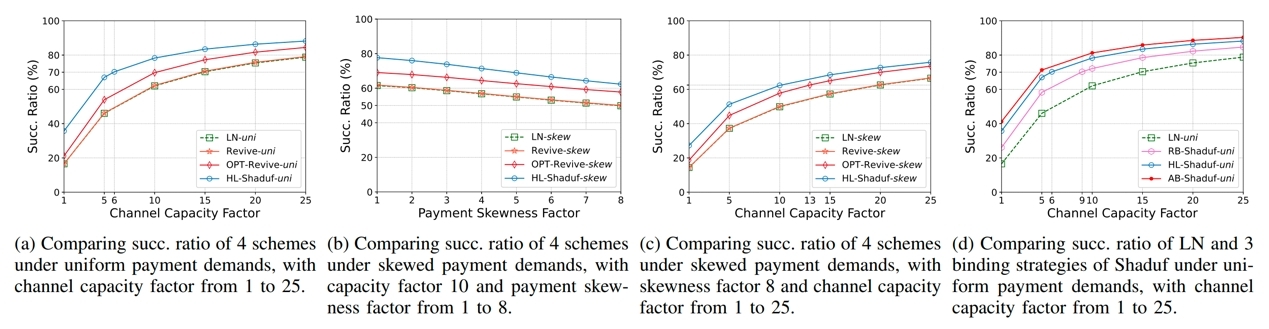

本文提出了一个名为Shaduf的链下通道再均衡方案。在该方案中,节点首先在链上绑定两个通道间的金额转移关系,并且设定可在两通道间转移的最大金额。随后在绑定的两通道间,节点可在链下进行双向、不限次数的金额转移。此外,节点还可根据实际需求调整通道间的绑定关系。由于此方案不需要依赖网络中的环形结构,适用范围得到广泛扩展。同时,节点可均衡的金额不受其他节点限制,提高了通道再均衡的效果。此外,每次金额转移仅需得到另外两个通道节点的认可,有效降低了恶意参与方对方案运行的影响。应用此方案至链下网络中,在通道内节点预存金额相同的情况下,路径可承载的交易量更大,从而显著提高了链下网络的吞吐量。本文基于UC模型对方案的安全性进行了形式化分析,并对其进行了实现和性能评估。结果表明(如图1所示),Shaduf的链下交易成功率提高了6 - 28%,并且在相同成功率下,节点的预存金额减少了37 - 75%。该工作由LoCCS师生独立完成,第一作者为龙宇副教授和谷大武教授共同指导的网络空间安全学院博士生葛钟慧,目前已正式发表于NDSS 2022。

图4. 基于Shaduf与现有通道再均衡方案的链下网络性能对比

题目:Annotating, Tracking, and Protecting Cryptographic Secrets with CryptoMPK

作者:金宣成、肖轩淦、贾淞淋、高旺、谷大武、张航、马思奇、钱志云、李卷孺

论文简介:保护程序中的敏感数据安全性,尤其是涉及密码操作的程序,对抗内存泄露攻击,是软件安全研究的重要议题之一。然而,对于开发人员而言,识别代码中的密码相关机密数据并实现细粒度保护,完全依赖人工标记和手工改写代码,不仅耗时且容易出错。而现有的自动化程序分析技术,在识别密码相关机密数据这一应用场景上,存在保护粒度过粗、保护后的程序性能开销过高等局限性。因此,很难将其直接应用于现实世界中的密码程序保护。

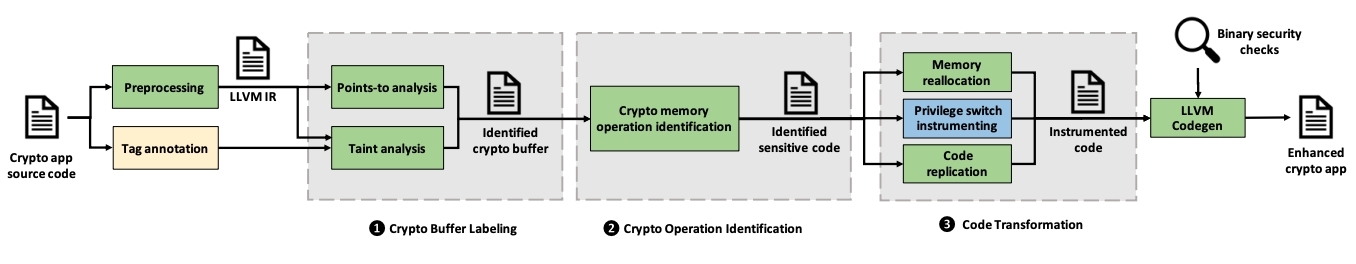

针对已有分析技术的不足,我们设计了一套名为CRYPTOMPK的细粒度保护方案(图5),专门针对程序代码中密码敏感数据及其相关操作进行进程内隔离。CRYPTOMPK基于静态源代码分析及代码编译变换技术,实现了针对密码敏感数据及其相关操作的域隔离。基于上下文敏感的信息流分析,CRYPTOMPK实现了面向密码代码的自动化追踪和标记,能够发现源代码中所有涉及密码算法秘密信息的敏感内存及相关操作,并将程序分割成密码域和非密码域。程序分析结束之后,CRYPTOMPK利用LLVM编译框架来生成受保护的二进制代码,通过代码插桩的方式将程序中的敏感中间内存缓冲区隔离起来,从而防御典型的内存泄露攻击。特别地,通过利用Intel处理器新推出的Memory Protection Keys (MPK)硬件特性,CRYPTOMPK实现了高效的域切换,我们使用CRYPTOMPK保护并评估广泛使用的密码应用场景(例如结合OpenSSL密码库和Apache、Nginx等服务器程序部署HTTPS服务)。实验表明,针对复杂的程序代码,CRYPTOMPK仅需要不超过10分钟就能完成程序分析和敏感信息标记;通过CRYPTOMPK的保护机制,密码应用程序能够有效防御内存泄露攻击。同时,应用CRYPTOMPK保护后的程序不会显著增加运行时开销(不超过4%)。该工作由上海交通大学、加州大学河滨分校和昆士兰大学合作完成,第一作者为LoCCS的计算机系硕士生金宣成,通讯作者是LoCCS博士后李卷孺,目前已被IEEE S&P 2022正式录用。

图5. CRYPTOMPK工作流程

信息安全与密码研究所(IISeC)是上海交大网络空间安全学院和计算机系共同建设的密码学与信息安全交叉学科平台。近年来,IISeC在邢朝平教授、来学嘉教授、谷大武教授和刘胜利教授的共同带领下,引进、培育和招收了一支充满活力、拼搏奋进的优秀青年教师、博士后和研究生科研队伍。先后荣获国家科技进步二等奖、上海市科技进步一等奖、中办密码科技进步奖、中国密码学会密码创新一等奖、国家网络安全优秀人才奖、上海市科技精英奖、ACM中国新星奖等,指导的6名博士生获得中国密码学会优秀博士学位论文。LoCCS是IISeC的重要组成部分,主要围绕后量子密码和密态计算、侧信道分析与密码工程、软件与系统安全、隐私保护与区块链技术等方向开展研究,近十年来在密码安全领域主要会议如CRYPTO、EUROCRYPT、ASIACRYPT、ACM CCS、IEEE S&P、USENIX Security、NDSS、PKC、CHES、FSE、TCC、DAC、RAID、ESORICS和主要期刊ACM Computing Surveys, IEEE TDSC, IEEE TIFS, IEEE TCAD, ACM TECS, DCC, JCST, 中国科学等发表学术论文100余篇。